Hackeři mají nový trik. Naučili se s ransomware lépe vydírat

Ransomware, ve své moderní podobě, je s námi již od roku 2013. Slušná řádka let. Očekával jsem, že se za tu dobu ransomware plně vyvinul a ničím novým náš už nepřekvapí. Mýlil jsem se! Co se za poslední měsíce/rok změnilo?

- V posledních měsících vzrostlo množství úspěšných útoků. Viz hacknutí nemocnice v Benešově nebo OKD, o kterých informovala média. Stejný trend vidíme i u nás v narůstajícím počtu firem, které se na nás obrací s prosbou o pomoc (vyšetřit, jak se hackeři dostali do firmy a co vše zasáhli, zjistit zdali tam ještě jsou, pomoci obnovit provoz a zvýšit zabezpečení).

- Útoky jsou mnohem sofistikovanější a ničivější. Útoky již nejsou „pouhý“ ransomware, ale hacknutí sítě hackery, kteří se v ní dokážou rychle pohybovat a vypnout ochranné mechanismy včetně záloh. Zároveň s tím, jak jim firmy platí výkupné, se více a více profesionalizují, jedná se již o regulérní byznys. O tom, co vše dokážou hackeři v napadené síti, jsem psal v minulém článku.

- Útočí skrze dodavatelský řetězec. Jak se hackeři zlepšují, začínají pracovat s informacemi, se kterými dříve nedělali. Pokud se jim podaří hacknout firmu, která má přístup k jiným firmám (například IT outsourcingová firma), napadnou skrze ni i její zákazníky. Z jejich strany se jedná o logický krok. Proč hackovat každou firmu zvlášť, když se stejným úsilím můžete hacknout poskytovatele a dostat se tak k desítkám/stovkám firem zdarma. Tyto útoky se již celosvětově dějí a jejich dopad je pro hacknuté poskytovatele většinou fatální. O tomto tématu jsem psal článek „Jak hackeři napadají firmy skrze jejich IT dodavatele„.

- Útočníci začali vydírat napadené firmy, že zveřejní informace o útoku a ukradená data. Velice chytrý tah od útočníků, jak z ransomware vyždímat více peněz. Dnes se budeme věnovat právě této změně.

Zaplať a nikomu o tom neřekneme

Doposud útočníci vydírali ve stylu: „Chceš svá data zpět? Zaplať!“ Nově však vyhrůžku rozšířili na „Chceš svá data zpět? Zaplať! Pokud nezaplatíš, ukradená data zveřejníme.“ Hrozí obětem, že pokud nezaplatí, celý svět se dozví o jejich hacknutí a jejich interní (většinou citlivá/utajovaná) data dají na internet ke stažení.

Možná se to nezdá, ale zásadně to mění situaci. Doteď se útok skrze ransomware nepokládal za „únik dat“. Firmy zašifrovaná data obnovily ze záloh (pokud to šlo), případně zaplatily a nikdo se o útoku nedozvěděl ani jej nikde nehlásil.

Jenomže teď, když útočníci vyhrožují, že ukradená data zveřejní (resp. už tak i činí – viz dále), to už nevyřeší dobré zálohování. Jakmile je jednou firma prolomena, je jen na útočnících, zdali si data nechají pro sebe, nebo je zveřejní.

Obětem v případě zveřejnění ukradených dat hrozí:

- ztráta dobrého jména v očích partnerů a zákazníků,

- pokuty od úřadů za únik osobních údajů (většinou totiž data dostatečně nechránily),

- smluvní pokuty od partnerů za porušení mlčenlivosti/neuchránění svěřených dat,

- jiné nefinanční škody jako únik know-how, prozrazení budoucí strategie, databáze zákazníků, zveřejnění důvěrné interní komunikace.

Od útočníků je to dost chytrý tah, protože z jejich strany to nevyžaduje příliš úsilí navíc (v podstatě data ze sítí kradli nejspíše tak jako tak). Zatímco pro řadu firem je to pádný argument, proč zaplatit výkupné (samozřejmě cílem je mít dobře zabezpečenou síť, abychom toto nemuseli nikdy řešit).

Maze ransomware

S tímto upgradem přišla skupina stojící za ransomware Maze. Nejspíše je štvalo, že řada firem s nimi nespolupracovala (nezaplatila výkupné) a data si obnovila ze záloh. Začali tak některé napadené firmy oslovovat a žádat výpalné za to, že jejich data a informace o hacknutí nezveřejní.

Jejich výhrůžkám zřejmě řada firem nevěřila, tak začali konat. Kontaktovali autora webu bleepingcomputer.com a začali celou kauzu medializovat. Viz článek „Allied Universal Breached by Maze Ransomware, Stolen Data Leaked“, který určitě stojí za přečtení.

Obecně je tahle skupina stojící za Maze ransomware dost zajímavá. V květnu 2019 se psalo o tom, jak do svého ransomware implementovala proměnlivou výši výkupného („Maze Ransomware Says Computer Type Determines Ransom Amount“) – do té doby bylo výkupné stejné pro všechny oběti. Výše výkupného závisela na tom, zdali bylo napadané zařízení domácí počítač, firemní počítač, server, zálohovací server, nebo doménový řadič.

Zároveň to nejsou žádní troškaři, protože za nezveřejnění dat firmy „Allied Universal“ chtěli 2,3M$. Za rozšifrování dat firmy „Andrew Agencies“ chtěli 1,1M$, po městě Pensacola 1M$ a po firmě „Southwire Co.“ 6,1M$. To jsou peníze, se kterými už se nějaká ta hackerská loupežnická skupina dá provozovat.

Opravdu splní své sliby?

Možná vás napadne, jakou má vlastně oběť záruku, že hackeři její data nezveřejní, přestože jim zaplatí. Dobrá otázka! Záruku nemá žádnou. Hackeři z Maze group však reagují následovně:

„It is just a logic. If we disclose it who will believe us? It is not in our interest, it will be silly to disclose as we gain nothing from it. We also delete data because it is not really interesting. We are neither espionage group nor any other type of APT, the data is not interesting for us.“ (zdroj: Bleepingcomputer.com)

„Je to jednoduché. Pokud bychom oběť podvedli, kdo by nám pak věřil? Ukradená data nás v podstatě nezajímají a po zaplacení je mažeme. Nejsme žádná špiónská ani APT skupina.“ (velmi volný překlad anglického originálu).

Ideální je mít vše dobře zabezpečené a nestát se obětí. Pokud se obětí stanete, je dobré operovat se scénářem, že ukradená data budou zveřejněna. Protože data opravdu zveřejňují!

Jak data zveřejňují?

Skupina za Maze ransomware si rozjela svůj vlastní „naming and shaming“ web. Kde zveřejňuje seznam firem/institucí, které kompromitovala (nejspíše jen těch, co nezaplatili 😊). Na webu je zatím poměrně rušno a téměř každý den přibývá informace o jedné či více napadených firmách.

U každé firmy útočníci uvádějí:

- její jméno a webovou adresu,

- kdy došlo k její kompromitaci,

- názvy napadených zařízení (včetně velikostí disků a množství zašifrovaných dat),

- pár interních souborů jako důkaz, že síť prolomili,

- množství ukradených dat, které zveřejní, pokud nedostanou svoji platbu.

Ze zveřejněných informací je patrné, že se útočníkům zatím nedaří z napadených sítí vynést tolik dat. Většinou jsou to jednotky či desítky GB. Což jsou pouhá procenta oproti celkovému množství zašifrovaných data v síti (řadově jednotky či desítky TB).

Možná je to tím, že firmy mají často „pomalý“ internet (upload) a tak útočníci nestihnou přenést dostatek dat, než je útok odhalen. Druhou možností je, že s útočníci zatím tolik nezaměřovali na to, aby „ukradli“ co nejvíce dat. Nejspíše to bude od obojího trochu a do budoucna proto očekávám, že ukradených dat bude mnohem více.

Co nás s ransomware čeká a nemine

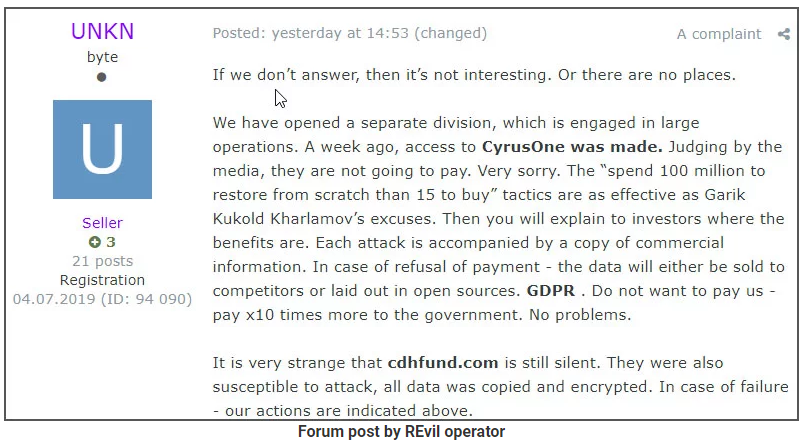

Celou dobu jsem popisoval strategii skupiny stojící za ransomware Maze. Vypadá to však, že ostatní hackerské skupiny se přidají (viz post člena skupiny Sodinokibi/rEvil z jednoho fóra). Mám se tedy na co „těšit“.

Většina firem přitom nedokáže říct, kolik dat bylo v případě útoku ze sítě ukradeno. Chybí jim k tomu totiž vhodné technologie (např. Mendel od GreyCortexu, nebo FortiAnalyzer od FortiNetu).

Jediná obrana je dělat věci pořádně. Stojí to čas a peníze, ale pro firmy, které bez IT nefungují, je to jediná cesta. Nestačí si „šetřit do prasátka“ a jednou za dva roky zaplatit pár desítek tisíc korun hackerům jako výkupné. Jednak se tím tohle vše podporuje. A za druhé může být příští výkupné v řádu miliónů (nebo jej ani nepůjde zaplatit).

Nechť jsou v roce 2020 vaše sítě bezpečné a vše se vám daří. Pokud byste hledali tipy na obranu, podívejte se na můj předchozí článek „Co dokáží hackeři s ransomware ve vaší firemní síti“. Když by se náhodou vaše síť dostala do potíží a potřebovali jste pomocnou ruku, e-mail na mne je v patičce blogu, nebo na straně spolupráce (máme toho sice hodně, ale pokusíme se vás nenechat ve štychu).

Souhlasíte s článkem? Máte podobou zkušenost, nebo se setkáváte s odlišným chováním hackerům, než co popisuji? Napadají vás další způsoby obrany? Těším se na vaše komentáře pod článkem. 👇

Diskuze k článku

Václav Kyselý

30. 12. 2019 v 22:58

Asi bylo jen otázkou času, kdy to nastane. Navíc eventuální pokuta pokuta za zveřejnění dat ohledně GDPR může být horší než výkupné … Co nás ještě čeká …

Odpovědět

Martin Haller

02. 01. 2020 v 09:46

Taky jsem taky zvědavý. Třeba už ty hackerské skupiny vyrostli tolik, že vznikne politický záměr se jich zbavit (vypátrat, obvinit a soudit).

Odpovědět

Michal Vymazal

02. 01. 2020 v 13:20

Nejedna se o hackery ani o hackerske skupiny. Koneckoncu hacker je (oficialni komentar NUKIB) v podstate kutil s dobrymi znalostmi z oboru a tato postava by nemela byt kriminalizovana. Utoky provadeji organizovane skupiny placene podsvetim, konkurenci, neci armadou nebo dokonce vladami znepratelenych statu. Podil „osamelych jedincu“ je minimalni. Jinou veci je naivita provozovatelu informacnich systemu a jejich nechut investovat „do vyzbroje vlastniho vojska“. Inu, kdo s cim zachazi, s tim take schazi. Ale to je problem znamy (a pojmenovany) jiz od dob Marie Terezie.

Odpovědět

Martin Haller

02. 01. 2020 v 14:18

Díky za komentář. Máte pravdu, že slovo hacker v původním slova smyslu neznamená neznamená/není spojené s trestnou/nemorální činností. Zkusím to pro příště lépe vymyslet (jak nazývat „kybernetické/počítačové zločince“).

Odpovědět

Viktor Němeček

03. 01. 2020 v 18:11

Myslím si, že bez ohledu na původní význam dnes Hacker, obzvláště v češtině, rozhodně znamená „člověk provádějící kybernetické protiprávní jednání“. To že si NÚKIB nebo kterýkoli jiný jednotlivec či organizace myslí něco jiného je sice možné, ale význam jazyka je daný názorem většiny a (jak už bylo v historii párkrát vyzkoušeno) nejde ho autoritativně s valným úspěchem měnit.

Odpovědět