Microsoft Entra ID: Passkeys (FIDO2) – co nastavit a proč

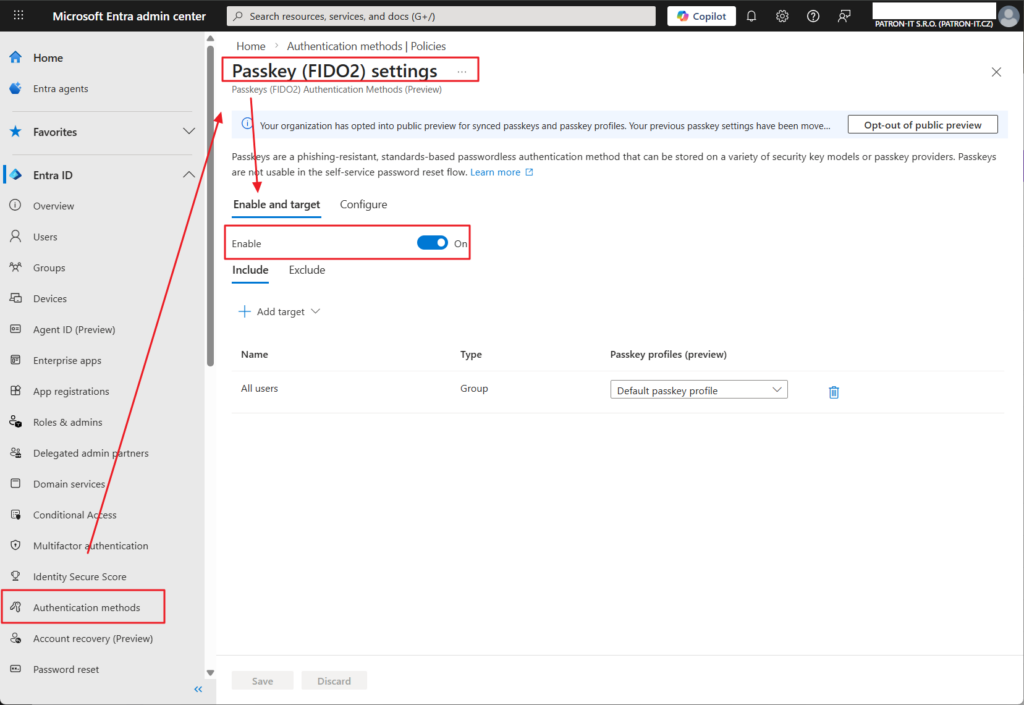

Od března 2026 Microsoft nasazuje funkci „Passkey profiles“. Jde o rozšíření možností konfigurace metody „Passkey (FIDO2)“ a současně o „breaking change“ – stávající konfigurace se migruje do Default passkey profilu a přibývá rozlišení typů passkeys (device-bound vs synced).

U tenantů, kde je metoda Passkey (FIDO2) povolená a není vynucená „attestace“, dojde k tomu, že se povolí synced passkeys. A pokud současně používáte Microsoft-managed registration campaign, uživatelé mohou být po přihlášení do Microsoft 365 vyzýváni k registraci passkeys (což často znamená určitý šum na helpdesku). Více o tom najdete ve fajn článku Microsoft Entra ID Will Auto-Enable Passkey Profiles in March 2026.

Nechci tu pitvat samotnou změnu – raději se podělím o naše praktické doporučení k nastavení „Passkey (FIDO2)“, které používáme u sebe i u zákazníků. Pokud vám to pomůže vyhnout se překvapením, splnilo to účel 🙂

Passkey (FIDO2) konfigurace

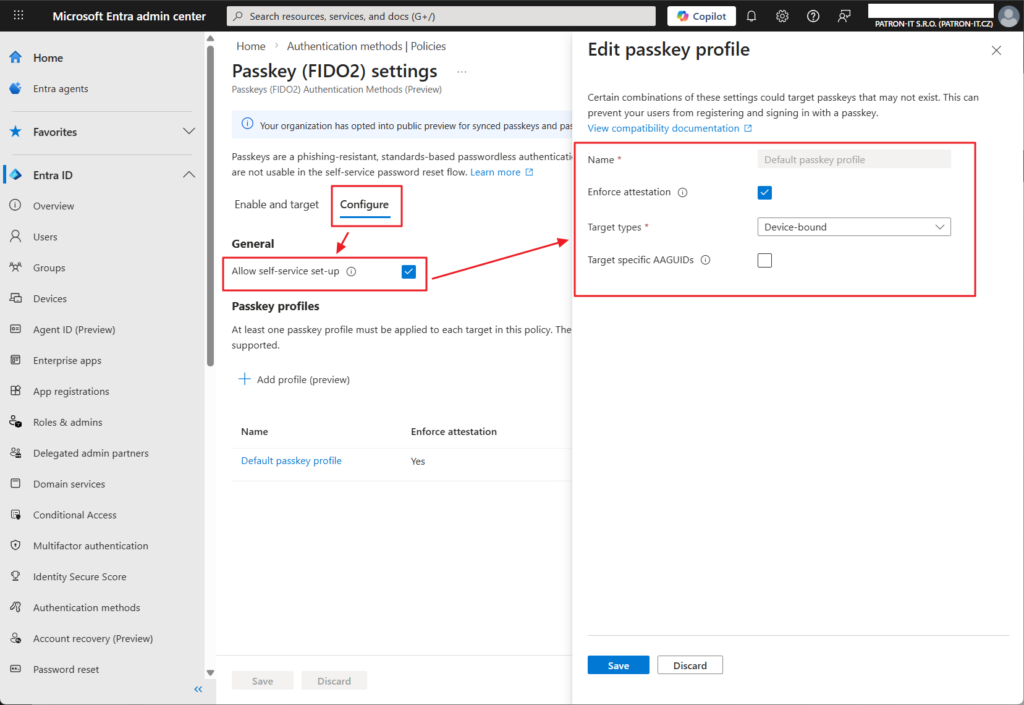

Enforce Attestation

Mechanismus, kterým zařízení, kde je uložený privátní klíč, „doloží“, co přesně je zač – typ zařízení, výrobce, model (a někdy i úroveň certifikace) – a kryptograficky to prokáže.

Zaručuje, že:

- přidávaný Passkey/FIDO2 klíč je typu „device bound“ (provést atestaci jsou schopná jen HW zařízení a MS Authenticator na iOS/Androidu)

- zařízení se při registraci kryptograficky prokazuje (attestací), takže je výrazně omezená možnost podvrhnout jeho identitu / AAGUID a vydávat se za jiný typ klíče

Pokud není atestace vynucená, tak:

- Uživatelé mohou používat nejen HW FIDO2 klíče, ale i Passkey uložené v libovolné aplikaci. Například v libovolném správci hesel, kdy netušíme, kde je uložená databáze a jak je chráněna. Např. jestli je pro přístup potřeba vícefaktorové ověření a silné heslo, ani jestli není možné privátní klíč exportovat. To by podle mne mohlo vést k situaci, kdy paradoxně bude „Passkey“ méně bezpečná metoda ověření než heslo s MFA skrze push notifikaci.

- Útočníci mohou jako formu persistence zaregistrovat uživateli nový FIDO2/Passkey a lhát o jeho AAGUID – například vytvoří nový Passkey, který u sebe budou mít uložený jen v souboru (dá se kopírovat/sdílet s kýmkoliv) bez jakékoliv ochrany, nicméně při registraci do Entra ID řeknou, že se jedná o HW FIDO2 klíč „YubiKey 5 Series with NFCHW FIDO2“ (2fc0579f-8113-47ea-b116-bb5a8db9202a). Jedná se již o používanou techniku, nikoliv teorii.

Restrict specific keys

Umožňuje zúžit typy FIDO2 klíčů a Passkey úložišť, které mohou uživatelé použít. V kombinaci s „Enforce Attestation“ funguje skvěle.

Bez „Enforce Attestation“ však funguje jen částečně. Úspěšně to omezí běžné uživatele, protože neumí „spoofovat“ AAGUID klíče. Nicméně útočník může AAGUID podvrhnout, a tak se vydávat za libovolný povolený klíč.

Device-bound vs. synced-keys

Device-bound FIDO2/Passkey považujeme za velice bezpečnou metodu ověřování. V Entra ID je tato metoda považovaná jako „vícefaktorová“ a „phishing-resistant“. Tzn. při použití FIDO2/Passkey již Entra ID nevyžaduje provést další MFA (např. SMS/OTP/push notifikace) a stejně tak pro detekci (imho) rizikových/podezřelých přihlášení je to silný signál, že dané ověření je legitimní (tzn. přispívá to false negative detekcím).

Problém však je, že Entra ID (imho) bude pokládat device bound klíče za stejně bezpečné jako synchronizované. Reálně ale stejně bezpečné nejsou. Synced klíč může být klonován/exportován (z povahy toho, jak funguje), nemusí testovat „proof of presence“ ani pro přístup vyžadovat vícefaktorové ověření (FIDO2 vyžaduje PIN/biometrické ověření a proof-of-presence).

Jakou konfiguraci doporučujeme našim zákazníkům

- Autentizační metodu „Passkey (FIDO2)“ mít povolenou pro registraci všem uživatelům. I když ji zatím nechcete používat jako primární metodu, uživatelé ji mohou postupně adoptovat.

- HW FIDO2 klíče a device-bound Passkey uložené v MS Authenticatoru (iOS/Android)

- Pro privilegované účty pak pouze FIDO2 klíče (není zde riziko plynoucí z kompromitace OS v mobilním telefonu)

- (méně bezpečná varianta) Případně, pokud by chtěli pro běžné uživatele povolit i synchronizované Passkeys, tak v kombinaci s „allowlistem“ povolit jen vybraná úložiště (AAGUID) pro Passkeys (např. iCloud Keychain, Google Password Manager) – tzn. povolit ta, o kterých víme, že se snaží Passkeys přiměřeně chránit.

Níže je screenshot s konfigurací která povolí „HW FIDO2 klíče a device-bound Passkey uložené v MS Authenticatoru (iOS/Android)“ pro všechny uživatele v tenantu:

Závěr

Budu rád, pokud vám sdílení našich zkušeností pomohlo. Pokud máte pocit, že se v konfiguraci Entra ID ztrácíte, napište mi. Naše firma se na správu a zabezpečení Entra ID (Microsoft 365) zaměřuje a můžeme vám s tím pomoci.

Diskuze k článku

Martin Malec

03. 03. 2026 v 12:06

Předpokládám, že to ještě jde celé nastavit různě pro různé Security groups, a může být užitečné mít nějaký default pro nějaké security groups nebo všechny uživatele, ale jiný buď přísnější nebo naopak volnější režim pro jiné.

Synced passkeys jsou pořád lepší volba než TOTP klíče uložené hned vedle hesla ve stejném password manažeru, protože pokud nedojde ke kompromitaci password manažeru pořád jsou phishing resistant, neměly by fungovat s falešnou webovou stránkou. Samozřejmě kdyz ukradnu privátní klíč z toho password manažeru je to game over. Ale password manager je potřeba opravdu opravdu chránit. Nedokázal bych úplně fungovat s tím že nevěřím vlastnímu password manažeru. There is no zero trust.

Odpovědět

Martin Haller

05. 03. 2026 v 09:19

Je to jak píšete. Passkeys mají stále výhodu že jsou phishing resistant. Jen je problém, že když uloží privátní klíč do nějakého správce hesel ze kterého jde exportovat, může to být downgrade bezpečnosti oproti „heslu“ a „push notifikaci do Authenticatoru“ (námi nejčastěji nasazovaná kombinace) – ten si totiž narozdíl od hesla a OTP do password manageru neuloží.

Vynucená attestace a nebo „key restrictions“ nám dávají kontrolu nad tím jaké „password managery“ uživatelé mohou používat.

Odpovědět